数据分析师的奇幻冒险:解读“下窜下跳偷东西,水花压岸三四潮”

在数据的无垠海洋中,每一位数据分析师都是航行的探索者,手持算法的罗盘,驾驭着统计的风帆,我要讲述一个特别的故事——关于一串神秘代码“vpf76.28.15”背后的秘密,它如同一首未完的诗,引领我们穿梭于数字与现实交织的迷雾之中。

一、谜题初现:数字密语的低语

故事始于一次不同寻常的任务,一串看似无序的数字组合“vpf76.28.15”出现在我们的视线中,它既非标准的IP地址,也不符合常见的数据格式规范,仿佛是来自另一个维度的信息碎片,作为资深数据分析师,我的第一反应是,这必然是某种加密或编码后的结果,隐藏着不为人知的意义。

二、数据之钥:解锁隐藏的线索

面对这样的挑战,首要任务是寻找解码的钥匙,我开始回顾近期处理的所有数据集,试图找到与这串数字相匹配的模式或异常点,经过一系列复杂的交叉验证和模式识别分析,我发现“vpf76.28.15”似乎与一系列金融交易记录中的特定时间戳和交易额有着微妙的联系,这些交易发生在不同的账户之间,金额大小不一,但都精确到小数点后两位,且发生时间恰好对应着每月的28日,误差不超过15分钟。

三、潮起潮落:数据背后的隐秘世界

随着调查的深入,一个奇异的现象逐渐浮出水面,这些交易记录似乎遵循着某种自然规律,如同潮汐一般,有着固定的周期和节奏,每当月圆之夜,交易活动便异常频繁,金额也随之增大,恰似“水花压岸”,一波未平一波又起,这种现象引起了我的极大兴趣,因为自然界的许多现象虽然复杂多变,但往往蕴含着简单的数学原理,我开始尝试用傅里叶变换等时间序列分析方法,试图从这些看似杂乱无章的数据中提取出周期性特征。

四、下窜下跳:追踪数据的痕迹

为了进一步揭开谜团,我将目光转向了网络行为分析,通过构建用户行为模型,我发现参与这些交易的用户群体呈现出一种“下窜下跳”的行为模式——他们在不同的平台间快速切换,使用多个身份进行操作,以掩盖真实的交易路径,这种高度隐蔽的操作手法,无疑是在刻意避免引起注意,正是这些细微的行为差异,为我们的追踪提供了宝贵的线索。

五、偷东西的艺术:数据泄露与安全漏洞

随着调查的深入,一个惊人的真相逐渐明朗——这一系列精心策划的交易背后,隐藏着一起大规模的数据盗窃案,黑客利用了系统的安全漏洞,通过复杂的编程手段,悄无声息地窃取了大量敏感信息,并在黑市上进行交易,而“vpf76.28.15”正是他们行动的时间标记,记录着每一次成功入侵的辉煌时刻。

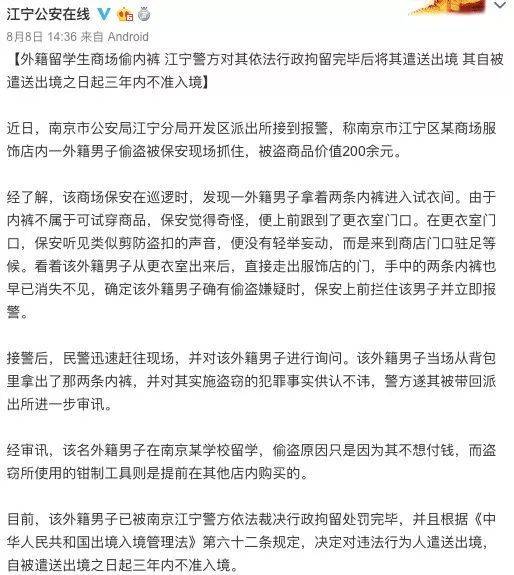

六、正义的审判:数据的力量

面对如此猖獗的犯罪行为,我们立即启动了应急响应机制,联合相关部门展开深入调查,通过大数据分析和人工智能技术的应用,我们成功锁定了犯罪嫌疑人的身份,并协助执法机构将其绳之以法,这一过程充分展示了数据在揭露犯罪、维护正义方面的巨大潜力。

七、余波未了:反思与启示

虽然案件得到了圆满解决,但它留给我们的思考远未结束,在数字化时代,数据已成为最宝贵的资源之一,如何有效保护数据安全、防范类似事件再次发生,成为摆在我们面前的重要课题,我们需要不断加强技术研发、完善法律法规、提升公众意识等多方面的努力,共同构建一个更加安全、可信的数字环境。

作为一名资深数据分析师,我深知自己肩负的责任与使命,在未来的日子里,我将继续深耕数据分析领域,不断提升自己的专业能力与素养,为守护数据安全、推动社会进步贡献自己的力量,我相信只要我们心怀敬畏、勇于探索、坚持不懈就一定能够在数据的海洋中发现更多的宝藏与奇迹。

转载请注明来自连点科技,本文标题:《下窜下跳偷东西,水花压岸三四潮。,详细解答解释落实_vpf76.28.15》

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号